La Cybersécurité dans l’usine 4.0 La Cybersécurité dans l’usine 4.0

L’usine 4.0 à l’ère du cloud et de l’hyperconnectivité

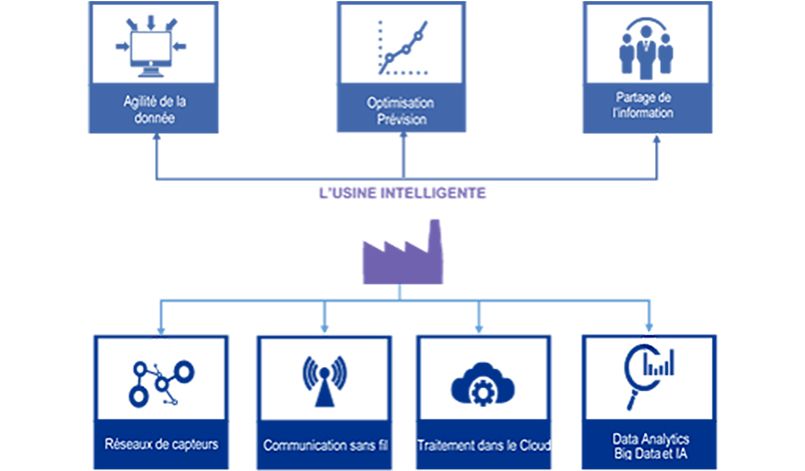

L’usine 4.0 ou l’IIoT (Industrial Internet of Things) est une discipline qui combine les systèmes industriels, l’internet des objets, le cloud et le data & analytics.

Dans une usine 4.0, les systèmes industriels de production (OT) sont instrumentés pour remonter des données sur leur fonctionnement vers le cloud à travers des réseaux de communication dédiés. Les données dans le cloud sont analysées et croisées avec d’autres données externes par des systèmes intelligents pour prendre des décisions d’optimisation de la production et des chaînes d’approvisionnement. Les décisions prises sont redescendues vers les systèmes industriels pour piloter les processus industriels de façon automatique et à distance.

Ces environnements peuvent également intégrer des opérateurs augmentés. Les données collectées sont dans ce cas-là remontées dans les systèmes qui aident l’opérateur dans sa décision ou l’assistent dans certaines tâches.

Ces systèmes "cyber-physiques" sont ainsi composés d’équipements physiques au sein de l’usine (moteurs, pompes, vannes, … et capteurs), pilotés par des systèmes logiques (automates et applications SCADA) – à distance parfois – et de systèmes informatiques dédiés à l’analyse des données. Ces systèmes utilisent la puissance de calcul du cloud et l’hyperconnectivité des réseaux de communication, notamment la 5G à venir. L’architecture technique de l’usine 4.0 est donc complexe et utilise plusieurs briques technologiques.

L’hyperconnectivité, le cloud, la convergence IT/OT et la cybersécurité

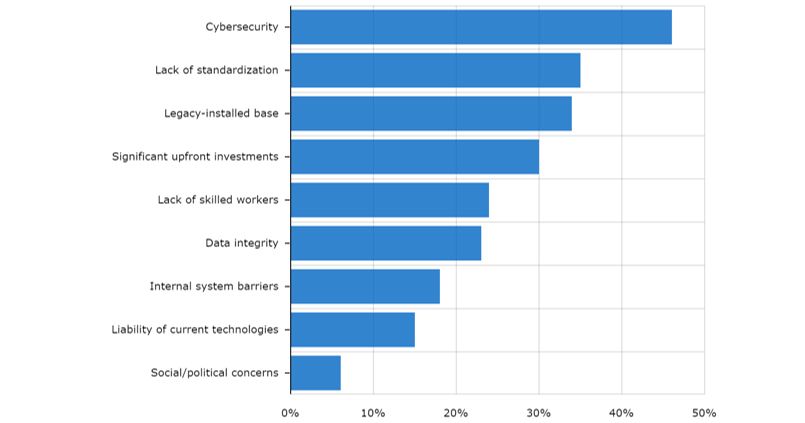

La cybersécurité est considérée comme l’un des risques majeurs à l’adoption de l’IIoT comme l’ont montré plusieurs études. Ce risque est multimodal et multi-source.

Les solutions IIoT et les systèmes industriels (OT) sont peu préparés à opérer dans un environnement connecté plus exposé aux cyberattaques. Mal protégés, les accès distants mis en œuvre sur des systèmes de supervision peuvent constituer de potentielles failles et mettre en risque certaines applications industrielles de pilotage et de suivi de production. Ceci en fait des cibles potentielles de hackers et cybercriminels à la recherche de notoriété, de secret industriel, ou du gain financier à travers les ransomwares et/ou l’exfiltration de données.

Avec l’introduction de l’IIoT, la frontière entre les systèmes d’information d’entreprise (IT) et les systèmes industriels (OT) disparaît peu à peu et les systèmes OT ne disposent plus de la sécurité périmétrique (air gap) dont ils bénéficiaient à l’origine. Les automatismes industriels (robots, machines à commande numérique, automates programmables) deviennent beaucoup plus interconnectés, ouverts et accessibles depuis le réseau informatique de gestion d’une entreprise, voire depuis Internet. Des cyberattaques visant les réseaux de gestion se propageraient donc facilement vers les systèmes OT.

L’usine 4.0 est à l’intersection du monde physique et logique : une modification du monde physique peut donc altérer les mesures qui seront perçues dans le monde logique, notamment au sein des algorithmes d’analyse et de décision.

Réciproquement, une modification dans le monde logique peut impacter le monde physique à travers les décisions de commande des systèmes émises par les algorithmes. Ainsi, des chercheurs se sont intéressés aux problèmes de sécurité liés à l’intégration des algorithmes d’IA d’analyse de données automatiques, et ont montré qu’il était possible de prendre la main à distance sur des voitures connectées, ou de tromper les pilotes automatiques qui se basent sur la reconnaissance d’image en collant des stickers sur des panneaux de signalisation².

De ce fait, un incident d’exploitation ou une attaque cyber purement logique pourrait avoir un impact physique désastreux : la vie d’un opérateur augmenté pourrait par exemple être mise en danger.

Des attaques plus complexes peuvent aussi cibler les chaînes d’approvisionnement, de plus en plus complexes, larges et digitalisées. Par exemple, une modification malveillante de fichiers de conception d’une pièce détachée pourrait avoir un impact sur l’usinage des pièces, et donc sur les produit fini au bout de la chaine.

Le challenge de la sécurisation de l’IIoT

La maîtrise de la cybersécurité dans l’usine 4.0 nécessitera la sécurisation pendant tout le cycle de vie du projet, et à plusieurs niveaux, de la stratégie aux opérations en passant par la mise en place :

– stratégie : évaluation du risque, définition d’une structure de gouvernance, outils de suivi ;

– mise en place : intégration de la sécurité et protection des données dans toutes les étapes et tous les composants de la solution (développement, déploiement, tests, documentation, etc.).

– opérations : protection des systèmes en opération, sécurisation des moyens de transmission, audits réguliers, supervision et détection de menaces.

L’écosystème de l’usine 4.0 comporte une multiplicité de parties prenantes, fabricants des capteurs, opérateurs de télécommunications, fournisseurs de solutions cloud et d’analyse de données, opérateurs et exploitants des systèmes industriels, etc. Ces acteurs doivent coopérer pour assurer une sécurité de bout en bout sur les deux plans : technique et organisationnel.

La sécurisation de l’usine 4.0 passera par la prise en compte de la sécurité dès les premières phases des projets. La cybersécurité devrait être prise en compte à travers une structure de gouvernance, une analyse et traitement des risques cyber, des solutions techniques de protection et de surveillance en continue, un cloisonnement et sécurisation renforcée des parties critiques et une sensibilisation des utilisateurs et des audits de sécurité réguliers.